Kiểm tra thâm nhập và đánh giá lỗ hổng là gì? Việc đầu tiên bạn làm sau khi thiết lập Server và hệ thống mạng cho công ty là kiểm tra các lỗ hổng bảo mật mạng. Là người phụ trách cơ sở hạ tầng CNTT, ở trường học, thư viện công cộng, công ty lưu trữ web, Server doanh nghiệp hoặc các máy tính của doanh nghiệp nhỏ, kiểm tra thâm nhập luôn là điều bắt buộc, để thực hiện kiểm tra thâm nhập và đánh giá bảo mật cho tất cả các hệ thống bạn sẽ cần những công cụ kiểm tra thâm nhập miễn phí này. Người làm công việc kiểm tra xâm nhập được gọi là pentester. Các Pentester hay Hacker thường sử dụng hệ điều hành Linux để làm công cụ tấn công.

Làm thế nào để thực hiện kiểm tra thâm nhập? Lúc này Linux sẽ phát huy hết tác dụng, bởi vì Linux “tập trung vào bảo mật”, nó được sinh ra là để tăng cường bảo mật. Không thể bảo mật 100%, nhưng với các công cụ phù hợp, một số lỗ hổng bảo mật nhất định có thể được vô hiệu hóa. Vậy nên, trong bài viết này, mình sẽ giới hiệu cho các bạn Top 5 hệ điều hành Linux tốt nhất dành cho các pentester.

Nội dung

Top 5 hệ điều hành Linux dành cho Pentester ổn định nhất

1. Kali Linux

Kali Linux là hệ điều hành Linux dành cho Pentester được sử dụng nhiều nhất hiện nay. Kali Linux hổ trợ cả 32 bit, 64 bit đến ARM, cũng như một số phiên bản chuyên biệt cho nhiều nền tảng phần cứng phổ biến. Đây là nhà cung cấp duy nhất đào tạo các pentester dựa trên hiệu suất thực sự trong hơn một thập kỷ. Kali Linux là bản phân phối Linux có nguồn gốc từ Debian được thiết kế để kiểm thử xâm nhập và điều tra thuật số, ban đầu được nhóm Offensive Security phân tách từ Backtrack Linux. Kali Linux được cài đặt sẵn nhiều công cụ kiểm thử thâm nhập, bao gồm Nmap (công cụ phân tích port), Wireshark (trình phân tích gói tin), John the Ripper (trình bẻ khóa mật khẩu) và Aircrack- ng (một bộ phần mềm để kiểm thử thâm nhập mạng LAN không dây).

- Tấn công không dây

- Phân tích lỗ hổng bảo mật

- Thu thập thông tin

- Công cụ pháp y số

- Công cụ khai thác

- Kiểm tra sức chịu đựng

- Đánh giá an ninh mạng

- Đánh hơi & giả mạo

- Kiểm tra các cuộc tấn công mật khẩu

- Hack phần cứng

2. BlackArch

BlackArch Linux là một bản phân phối thử nghiệm thâm nhập dựa trên Arch Linux dành cho Pentester và các nhà nghiên cứu bảo mật. BlackArch chứa hơn 1632 công cụ. Bạn có thể cài đặt các công cụ riêng lẻ hoặc theo nhóm. BlackArch Linux tương thích với các bản cài đặt Arch hiện có (chứa hơn 1218 công cụ).

- Máy quét mạng để khám phá và bảo mật.

- WEP, WPA wifi cracker để kiểm tra thâm nhập không dây

- Tấn công Brute force đối với các thiết lập Wi-Fi được bảo vệ

- Một bộ sưu tập các công cụ phân tích lưu lượng do CERT NetSA phát triển để tạo điều kiện thuận lợi cho việc phân tích bảo mật các mạng lớn.

- Kết xuất bộ nhớ hệ thống để làm chậm, bỏ qua các lỗ hổng trong bản đồ bộ nhớ.

- Công cụ thâm nhập WLAN

3. Parrot Security

Nếu bạn đang chọn Linux dành cho Pentester thì không thể bỏ qua Parrot Security. Đây là một bản phân phối GNU/Linux được thiết kế với tính năng bảo mật đám mây và IoT. Nó bao gồm một phòng thí nghiệm di động đầy đủ cho các Hacker và các Pentester, nhưng nó cũng bao gồm tất cả những gì bạn cần để phát triển phần mềm của riêng mình hoặc bảo vệ quyền riêng tư của bạn bằng các công cụ ẩn danh và tiền điện tử. Parrot Security bao gồm một kho vũ khí đầy đủ các công cụ bảo mật để thực hiện các bài kiểm tra thâm nhập, kiểm tra bảo mật và hơn thế nữa. Với một ổ USB Parrot trong túi, bạn sẽ luôn có thể trở thành một pentester mọi lúc mọi nơi.

- Cloud Pentesting – Parrot Cloud là một phiên bản đặc biệt của hệ điều hành được thiết kế đặc biệt cho các Server, nó bao gồm một hệ thống Parrot không có giao diện đồ họa và bất kỳ công cụ nào khác được coi là vô dụng trong môi trường ảo được điều khiển từ xa.

- Digital Forensics – Parrot Security được phát triển với sự hợp tác của Caine, một trong những bản phân phối GNU/Linux quan trọng nhất trong thế giới Digital Forensics – Một trong những mục đích của họ là cung cấp môi trường pháp y số tốt nhất chưa từng thấy trong bất kỳ bản phân phối bảo mật nào, cung cấp tất cả các công cụ cần thiết để thực hiện pháp y số và nhận dạng bằng chứng trong một phòng thí nghiệm ảo di động an toàn.

- Cryptography – Parrot bao gồm nhiều phần mềm mật mã, cực kỳ hữu ích khi nói đến việc bảo vệ dữ liệu bí mật và bảo vệ quyền riêng tư của bạn. Parrot bao gồm một số giao diện người dùng để hoạt động với cả mã hóa đối xứng và bất đối xứng, nó hỗ trợ mã hóa nguyên bản với LUKS, TrueCrypt, VeraCrypt và các khối TrueCrypt / VeraCrypt ẩn với sự hỗ trợ của thuật toán lồng nhau.

Đọc bài viết này để biết bạn nên chọn Parrot OS hay Kali Linux để học hack.

4. BackBox

BackBox không chỉ là một hệ điều hành Linux dành cho Pentester, nó là một dự án Cộng đồng Mã Nguồn Mở Miễn phí với mục đích thúc đẩy văn hóa bảo mật trong môi trường CNTT và đóng góp vào việc làm cho môi trường đó tốt hơn và an toàn hơn. Sử dụng Phần mềm mã nguồn mở miễn phí để thể hiện tiềm năng và sức mạnh của cộng đồng pentester. Danh sách các công cụ thâm nhập:

- Thu thập thông tin

- Đánh giá hệ thống

- Tấn công web

- Kiểm tra khai thác

- Leo thang đặc quyền

- Tấn công mật khẩu

- Social Engineering

- Man In The Middle Attack

- Kiểm tra sức chịu đựng

- Tấn công WEP WAP và WAP2

- Duy trì quyền truy cập

- Công cụ pháp y số

- Kỹ thuật dịch ngược

- Phân tích phần mềm độc hại

- Theo dõi

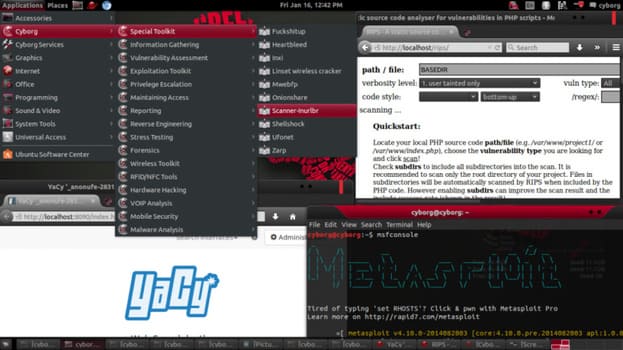

5. Cyborg Linux [ Ngưng phát triển ]

Cyborg Linux là bản phân phối thử nghiệm thâm nhập tiên tiến, đẹp, và mạnh nhất thế giới. Được cung cấp bộ sưu tập công cụ tối tân dành cho các Tin tặc chuyên nghiệp, Chuyên gia an ninh mạng và các pentester cao tay. Cyborg sẽ đơn giản hóa bảo mật trong cơ sở hạ tầng CNTT của bạn. Sức mạnh thực sự của nó đến từ việc hiểu rõ rằng pentester yêu cầu một hệ thống mạnh mẽ và hiệu quả, gồm nhiều công cụ được tích hợp vào môi trường linux ổn định.

Cảm ơn các bạn đã theo dõi TOP Thủ Thuật trên đây là những chia sẻ của chúng tôi về Top 5 hệ điều hành Linux dành cho Pentester tốt nhất. Hy vọng bài viết tại chuyên mục Network sẽ giúp ích được cho bạn. Trân trọng !!!