Mặc dù có thể ẩn phần mềm độc hại theo cách có thể đánh lừa ngay cả các sản phẩm chống vi-rút/chống phần mềm gián điệp truyền thống, nhưng hầu hết các chương trình phần mềm độc hại đã sử dụng rootkit để ẩn sâu trên PC Windows của bạn… và chúng ngày càng nguy hiểm hơn! Các DL3 rootkit là một trong những rootkit tiên tiến nhất từng thấy trong tự nhiên. Bộ rootkit ổn định và có thể lây nhiễm hệ điều hành Windows 32 bit; mặc dù quyền quản trị viên là cần thiết để cài đặt sự lây nhiễm trong hệ thống. Nhưng TDL3 hiện đã được cập nhật và hiện có thể lây nhiễm ngay cả phiên bản Windows 64-bit!

Nội dung

Rootkit là gì

Virus Rootkit là một dạng tàng hình loại phần mềm độc hại được thiết kế để ẩn sự tồn tại của một số quy trình hoặc chương trình nhất định trên máy tính của bạn khỏi các phương pháp phát hiện thông thường, để cho phép nó hoặc một quy trình độc hại khác có đặc quyền truy cập vào máy tính của bạn.

Rootkit dành cho Windows thường được sử dụng để ẩn phần mềm độc hại, chẳng hạn như chương trình chống vi-rút. Nó được sử dụng cho các mục đích xấu bởi vi-rút, sâu, cửa hậu và phần mềm gián điệp. Virus kết hợp với rootkit tạo ra thứ được gọi là virus ẩn toàn bộ. Rootkit phổ biến hơn trong lĩnh vực phần mềm gián điệp và hiện nay chúng cũng được các tác giả vi rút sử dụng phổ biến hơn.

Hiện nay chúng là một loại Super Spyware mới nổi, ẩn chứa hiệu quả và tác động trực tiếp đến nhân hệ điều hành. Chúng được sử dụng để che giấu sự hiện diện của một đối tượng độc hại như trojan hoặc keylogger trên máy tính của bạn. Nếu một mối đe dọa sử dụng công nghệ rootkit để che giấu thì rất khó tìm thấy phần mềm độc hại trên PC của bạn.

Bản thân rootkit không nguy hiểm. Mục đích duy nhất của chúng là che giấu phần mềm và các dấu vết để lại trong hệ điều hành. Cho dù đây là phần mềm bình thường hay các chương trình phần mềm độc hại.

Về cơ bản có ba loại Rootkit khác nhau. Loại đầu tiên, “Kernel Rootkit“Thường thêm mã của riêng họ vào các phần của lõi hệ điều hành, trong khi loại thứ hai,”Rootkit ở chế độ người dùng”Được nhắm mục tiêu đặc biệt đến Windows để khởi động bình thường trong quá trình khởi động hệ thống, hoặc được tiêm vào hệ thống bằng cái gọi là“ Dropper ”. Loại thứ ba là MBR Rootkit hoặc Bootkit.

Khi bạn phát hiện thấy chương trình AntiVirus & AntiSpyware của mình bị lỗi, bạn có thể cần đến sự trợ giúp của Tiện ích Anti-Rootkit tốt. RootkitRevealer từ Microsoft Sysinternals là một tiện ích phát hiện rootkit nâng cao. Đầu ra của nó liệt kê sự khác biệt về API hệ thống tệp và đăng ký có thể cho thấy sự hiện diện của rootkit chế độ người dùng hoặc chế độ hạt nhân.

Báo cáo về mối đe dọa của Trung tâm bảo vệ phần mềm độc hại của Microsoft về Rootkit

Trung tâm Bảo vệ Phần mềm độc hại của Microsoft đã có sẵn để tải xuống Báo cáo Đe dọa trên Rootkit. Báo cáo xem xét một trong những loại phần mềm độc hại ngấm ngầm đe dọa các tổ chức và cá nhân ngày nay – rootkit. Báo cáo kiểm tra cách những kẻ tấn công sử dụng rootkit và cách rootkit hoạt động trên các máy tính bị ảnh hưởng. Đây là ý chính của báo cáo, bắt đầu với Rootkit là gì – dành cho người mới bắt đầu.

Rootkit là một bộ công cụ mà kẻ tấn công hoặc người tạo phần mềm độc hại sử dụng để giành quyền kiểm soát bất kỳ hệ thống bị lộ/không bảo mật nào mà thường được dành cho quản trị viên hệ thống. Trong những năm gần đây, thuật ngữ ‘ROOTKIT’ hoặc ‘CHỨC NĂNG ROOTKIT’ đã được thay thế bằng MALWARE – một chương trình được thiết kế để gây ra các tác dụng không mong muốn trên một máy tính khỏe. Chức năng chính của phần mềm độc hại là rút dữ liệu có giá trị và các tài nguyên khác từ máy tính của người dùng một cách bí mật và cung cấp cho kẻ tấn công, do đó cho phép hắn kiểm soát hoàn toàn máy tính bị xâm nhập. Hơn nữa, chúng rất khó phát hiện và loại bỏ và có thể ẩn trong thời gian dài, có thể là nhiều năm, nếu không được chú ý.

Vì vậy, theo lẽ tự nhiên, các triệu chứng của một máy tính bị xâm nhập cần được che đậy và xem xét trước khi kết quả chứng minh là gây tử vong. Đặc biệt, các biện pháp an ninh nghiêm ngặt hơn cần được thực hiện để phát hiện ra cuộc tấn công. Tuy nhiên, như đã đề cập, một khi các rootkit/phần mềm độc hại này được cài đặt, khả năng ẩn của nó sẽ gây khó khăn cho việc xóa nó và các thành phần mà nó có thể tải xuống. Vì lý do này, Microsoft đã tạo một báo cáo về ROOTKITS.

Báo cáo dài 16 trang phác thảo cách kẻ tấn công sử dụng rootkit và cách các rootkit này hoạt động trên các máy tính bị ảnh hưởng.

Mục đích duy nhất của báo cáo là xác định và kiểm tra chặt chẽ phần mềm độc hại có khả năng đe dọa nhiều tổ chức, người dùng máy tính nói riêng. Nó cũng đề cập đến một số họ phần mềm độc hại phổ biến và làm sáng tỏ phương pháp mà những kẻ tấn công sử dụng để cài đặt các rootkit này cho các mục đích ích kỷ của chúng trên các hệ thống lành mạnh. Trong phần còn lại của báo cáo, bạn sẽ thấy các chuyên gia đưa ra một số khuyến nghị để giúp người dùng giảm thiểu mối đe dọa từ rootkit.

Các loại Rootkit

Có nhiều nơi phần mềm độc hại có thể tự cài đặt vào hệ điều hành. Vì vậy, hầu hết loại rootkit được xác định bởi vị trí của nó, nơi nó thực hiện lật ngược đường dẫn thực thi. Điêu nay bao gôm:

- Chế độ người dùng Rootkit

- Bộ công cụ gốc ở chế độ nhân

- MBR Rootkit/bootkit

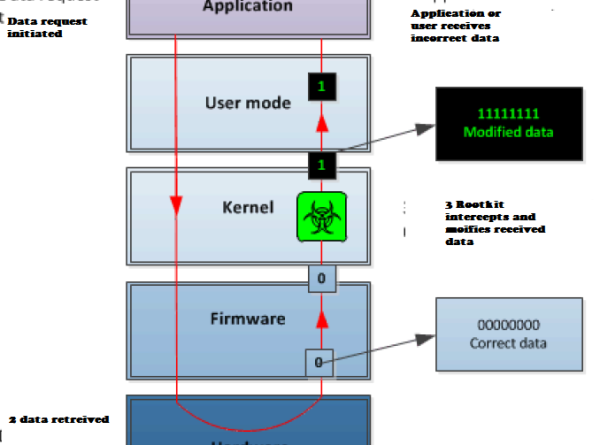

Ảnh hưởng có thể có của sự xâm phạm rootkit ở chế độ nhân được minh họa qua ảnh chụp màn hình bên dưới.

Loại thứ ba, sửa đổi Master Boot Record để giành quyền kiểm soát hệ thống và bắt đầu quá trình tải điểm sớm nhất có thể trong chuỗi khởi động3. Nó ẩn các tệp, sửa đổi sổ đăng ký, bằng chứng về các kết nối mạng cũng như các chỉ báo có thể có khác có thể chỉ ra sự hiện diện của nó.

Các họ phần mềm độc hại đáng chú ý sử dụng chức năng Rootkit

- Win32/Sinowal13 – Một họ phần mềm độc hại gồm nhiều thành phần cố gắng lấy cắp dữ liệu nhạy cảm như tên người dùng và mật khẩu cho các hệ thống khác nhau. Điều này bao gồm việc cố gắng đánh cắp chi tiết xác thực cho nhiều tài khoản FTP, HTTP và email, cũng như thông tin xác thực được sử dụng cho ngân hàng trực tuyến và các giao dịch tài chính khác.

- Win32/Cutwail15 – Một Trojan tải xuống và thực thi các tệp tùy ý. Các tệp đã tải xuống có thể được thực thi từ đĩa hoặc được đưa trực tiếp vào các quy trình khác. Mặc dù chức năng của các tệp đã tải xuống có thể thay đổi, nhưng Cutwail thường tải xuống các thành phần khác gửi thư rác. Nó sử dụng bộ rootkit chế độ hạt nhân và cài đặt một số trình điều khiển thiết bị để ẩn các thành phần của nó khỏi những người dùng bị ảnh hưởng.

- Win32/Rustock – Một họ Trojan backdoor hỗ trợ rootkit gồm nhiều thành phần ban đầu được phát triển để hỗ trợ việc phân phối email “spam” thông qua mạng botnet. Mạng botnet là một mạng lưới máy tính bị tấn công lớn do kẻ tấn công kiểm soát.

Bảo vệ chống lại rootkit

Ngăn chặn việc cài đặt rootkit là phương pháp hiệu quả nhất để tránh bị rootkit lây nhiễm. Đối với điều này, cần phải đầu tư vào các công nghệ bảo vệ như các sản phẩm chống vi-rút và tường lửa. Các sản phẩm như vậy nên thực hiện một cách tiếp cận toàn diện để bảo vệ bằng cách sử dụng phát hiện dựa trên chữ ký truyền thống, phát hiện theo kinh nghiệm, khả năng chữ ký động và đáp ứng và giám sát hành vi.

Tất cả các bộ chữ ký này phải được cập nhật bằng cơ chế cập nhật tự động. Các giải pháp chống vi-rút của Microsoft bao gồm một số công nghệ được thiết kế đặc biệt để giảm thiểu rootkit, bao gồm giám sát hành vi hạt nhân trực tiếp để phát hiện và báo cáo về những nỗ lực sửa đổi hạt nhân của hệ thống bị ảnh hưởng và phân tích cú pháp hệ thống tệp trực tiếp để tạo điều kiện xác định và loại bỏ các trình điều khiển ẩn.

Nếu một hệ thống bị phát hiện bị xâm phạm thì một công cụ bổ sung cho phép bạn khởi động vào một môi trường tốt hoặc đáng tin cậy đã biết có thể tỏ ra hữu ích vì nó có thể đề xuất một số biện pháp khắc phục thích hợp.

Trong hoàn cảnh đó,

- Công cụ quét hệ thống độc lập (một phần của Bộ công cụ phục hồi và chẩn đoán Microsoft (DaRT)

- Windows Defender Ngoại tuyến có thể hữu ích.

Để biết thêm thông tin, bạn có thể tải xuống báo cáo PDF từ Trung tâm Tải xuống của Microsoft.

- Thẻ: Phần mềm độc hại, Rootkit

Cảm ơn các bạn đã theo dõi TOP Thủ Thuật trên đây là những chia sẻ của chúng tôi về Rootkit là gì? Rootkit hoạt động như thế nào? Rootkit giải thích.. Hy vọng bài viết tại chuyên mục Thủ Thuật Phần Mềm sẽ giúp ích được cho bạn. Trân trọng !!!

![Download AutoCAD 2009 Full Xforce Keygen [64 bit + 32 bit] Download AutoCAD 2009 Full Xforce Keygen [64 bit + 32 bit]](https://topthuthuat.com.vn/wp-content/uploads/2022/08/autocad-2009-350x250.jpg)

![AutoCAD 2012 [32bit + 64bit] Full Crack X-force Keygen 2012 AutoCAD 2012 [32bit + 64bit] Full Crack X-force Keygen 2012](https://topthuthuat.com.vn/wp-content/uploads/2022/08/Autodesk-2012-350x250.jpg)

![Tải AutoCAD 2015 Full Bản Quyền Xforce Keygen [32bit/64bit] Tải AutoCAD 2015 Full Bản Quyền Xforce Keygen [32bit/64bit]](https://topthuthuat.com.vn/wp-content/uploads/2022/08/Auto-CAD-2015-350x250.jpg)